jueves, 12 de mayo de 2022

Opinión personal

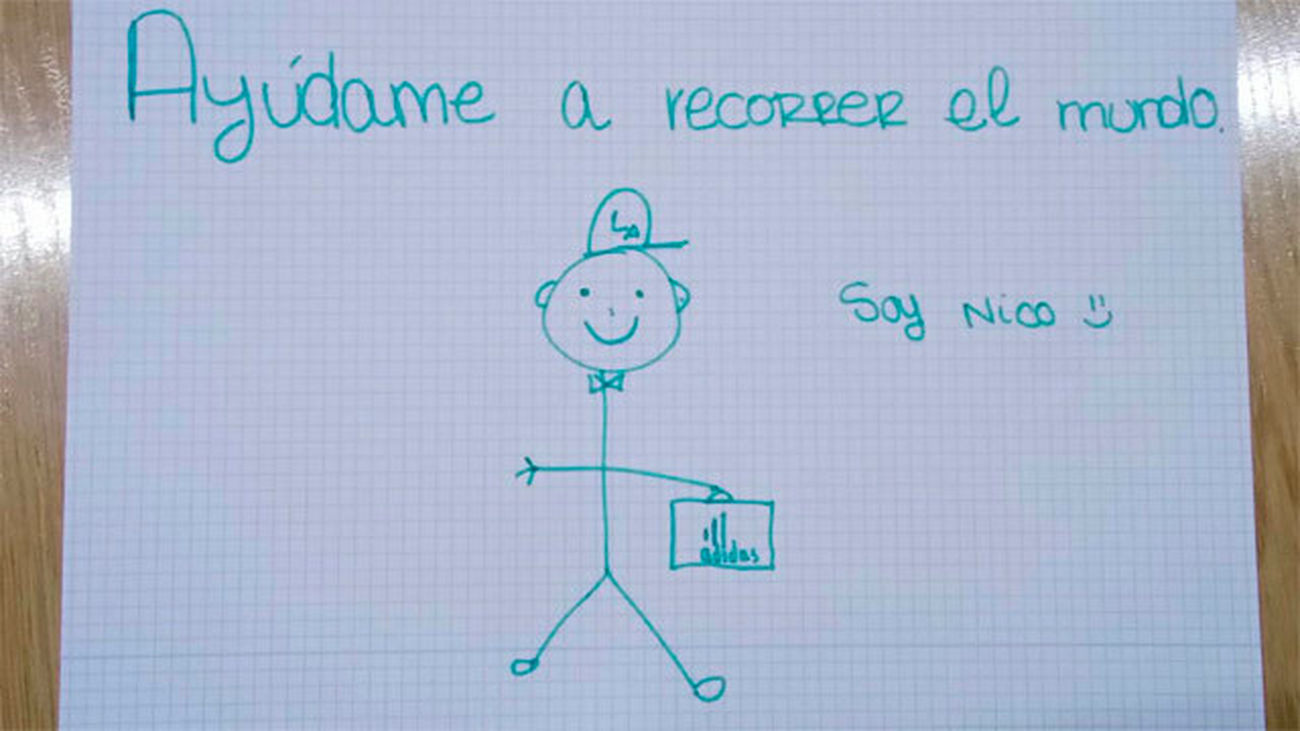

Sigo pensando que aunque se pueda correr esos riesgos al fin y al cabo el sueño de Nico se cumplio y siempre pienso que todo depende de los valores y de las intenciones que tengan las peronas a ver el dibujo o culaquier otra cosa. Pienso que esta bien publicar lo que quieras porque somos libres de publicar lo que queramos y nadie tiene la culpa de que le lleguen las cosas a otra persona que no era la que tu no querias.

miércoles, 11 de mayo de 2022

¿Que es la criptografía y como se usa en https ?

Criptografia: Arte y técnica de escribir con procedimientos o claves secretas o de un modo enigmático, de tal forma que lo escrito solamente sea inteligible para quien sepa descifrarlo.

HTTPS: La principal diferencia entre HTTP y HTTPS es la seguridad. El protocolo HTTPS impide que otros usuarios puedan interceptar la información confidencial que se transfiere entre el cliente y el servidor web a través de Internet. Por decirlo de una manera muy sencilla, el protocolo HTTPS es la versión segura del HTTP.

¿Que amenazas y fraudes podemos sufrir en internet?

-Phishing

-Phishing basado en SMS (Smishing)

-Estafas de PDF

-Malware y ransomware

-Exposición de la base de datos

-Relleno de credenciales

Medidas de prevención informática.

-Utilizar un antivirus que analice todas las descargas.

-Mantener el sistema operativo y el navegador actualizados.

-Cuidar las contraseñas.

-Confíar en la web, pero sin ser ingenuo.

-No hacer clic en enlaces que resulten sospechosos.

-Tener cuidado con lo que se descarga.

-Desconfíar de los correos de remitentes desconocidos.

¿Que es un SAI y para qué sirve?

El SAI tiene como finalidad permitir una coordinación efectiva de los órganos e instituciones que lo conforman, para así fortalecer la integración andina, promover su proyección externa y consolidar la CAN. Y nos permite poder seguir trabajando -o jugando, o haciendo lo que estuviéramos haciendo- durante un tiempo cuando hay un corte eléctrico, a la vez que nos protege de sobretensiones y demás.

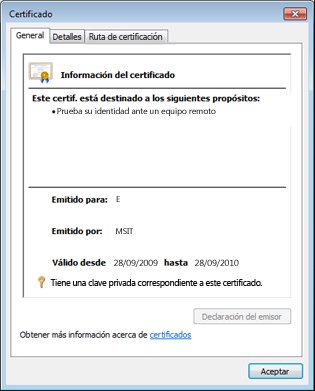

¿Qué son los certificados digitales y para que sirven? ¿Que es la firma digital?

Un certificado digital o certificado electrónico es un fichero informático firmado electrónicamente por un prestador de servicios de certificación, considerado por otras entidades como una autoridad. Permite la firma electrónica de documentos de forma rápida, sencilla, y segura.

Firma digital: Una firma digital es un sello de autenticación electrónico cifrado en información digital, como mensajes de correo, macros o documentos electrónicos. La firma constata que la información proviene del firmante y no se ha modificado. Este es un ejemplo de una línea de firma.

Contraseñas seguras.

La fuerza de la contraseña segura se puede lograr incorporando las siguientes características:

- Al menos 8 caracteres – cuantos más caracteres, mejor.

- Una mezcla de letras mayúsculas y minúsculas.

- Una mezcla de letras y números.

- La inclusión de al menos un carácter especial, por ejemplo: #!@] *($.

Las contraseñas mas usadas el año pasado fueron:

-12345

-123456

-123456789

-test1

¿A qué se dedican estas webs y qué temas tratan?

a.https://www.osi.es/: esta pagina es una oficina de seguridad que nos da formación y el soporte necesarios para evitar y resolver los problemas de seguridad que pueden existir al navegar por Internet.

Nuestro objetivo es reforzar la confianza en el ámbito digital a través de la formación en materia de ciberseguridad.

Sus funciones son:

Ayudar a los usuarios a llevar a cabo un cambio positivo de comportamiento en relación con la adopción de buenos hábitos de seguridad.

Hacerles conscientes de su propia responsabilidad en relación con la ciberseguridad.

Contribuir a minimizar el número y gravedad de incidencias de seguridad experimentadas por el usuario.

b.https://www.is4k.es/: es una pagina para orientar a los padres y a los jovenes sobre el uso de internet y sobre el cyberacoso que puede a ver en el. Nos ayudan dandonos consejos y dandonos informacion para que nos podamos orientar mejor para el uso de interne5t.

Cortafuegos.

En informática, un cortafuegos es la parte de un sistema informático o una red informática que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.Los cortafuegos pueden ser implementados en hardware o software, o en una combinación de ambos. Ejemplos:

SolarWinds Network Firewall Security Management.

ZoneAlarm.

Comodo Firewall.

TinyWall.

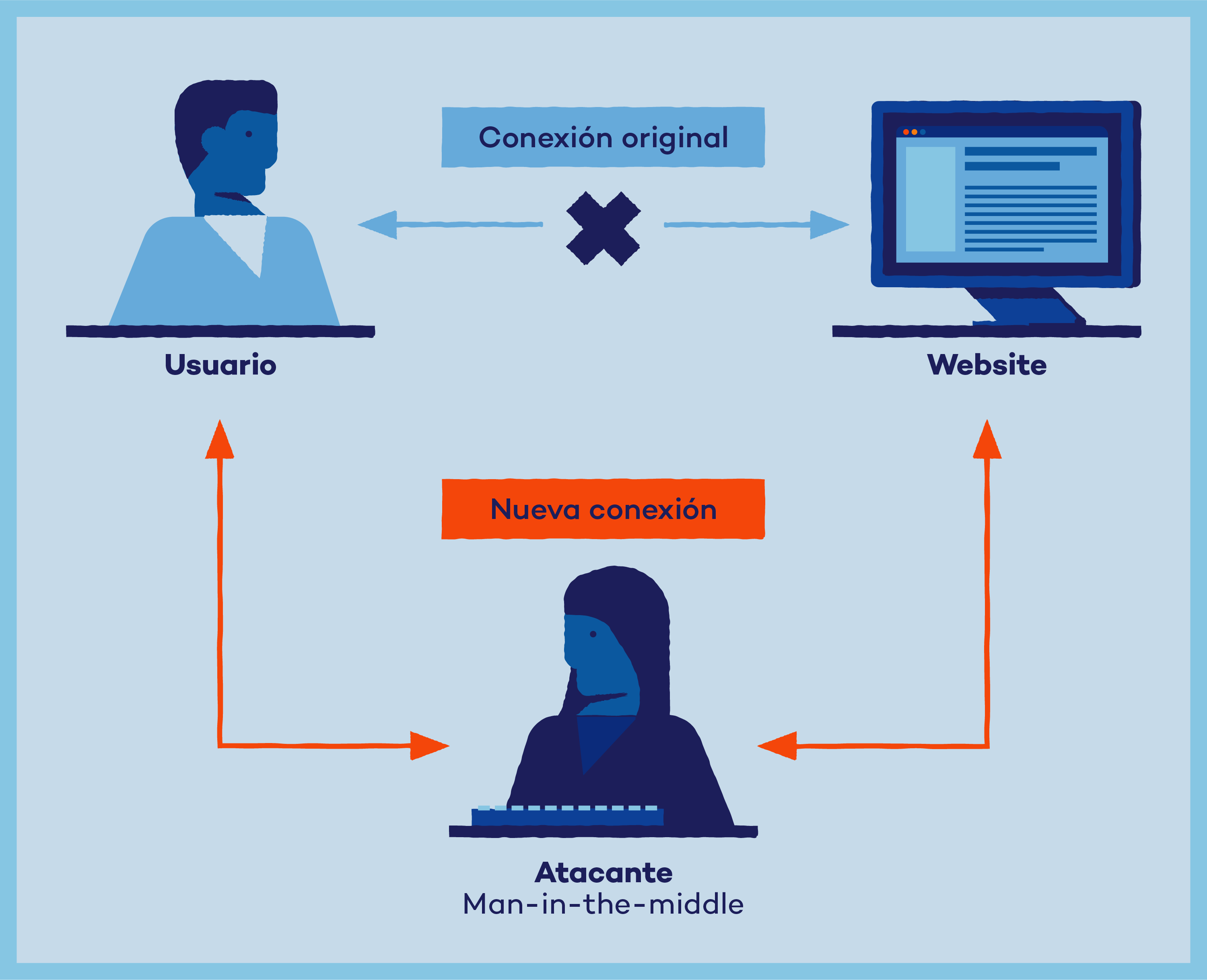

Man in the middley y DoS (denegación de servicio).

En criptografía, un ataque de intermediario es un ataque en el que se adquiere la capacidad de leer, insertar y modificar a voluntad. El atacante debe ser capaz de observar e interceptar mensajes entre las dos víctimas y procurar que ninguna de las víctimas conozca que el enlace entre ellos ha sido violado.

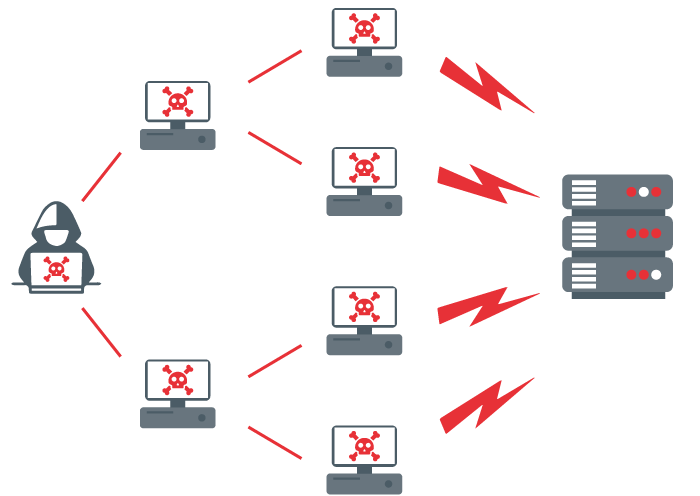

En seguridad informática, un ataque de denegación de servicio, llamado también ataque DoS, es un ataque a un sistema de computadoras o red que causa que un servicio o recurso sea inaccesible a los usuarios legítimos.

martes, 10 de mayo de 2022

¿Qué son los hoax? ¿Has recibido algún tipo de mensaje de este tipo?

Son cadenas de correo iniciadas por empresas para poder recopilar lasdirecciones de correo electrónico de muchos de los usuarios y posteriormente hacer mailings (que constituirán a su vez spam). Se aprovechan de la bondad, la credulidad y la superstición de las personas. Es una práctica no ilegal en la actualidad. La verdad que si que habre recibido algun Hoax pero creo que nunca me he enterado.

¿Que pais es el más atacado? ¿En que puesto está España? ¿Que es un botnet o red zombi?

El pais que mas es atacado es Rusia

España se encuentra en el puesto noveno.

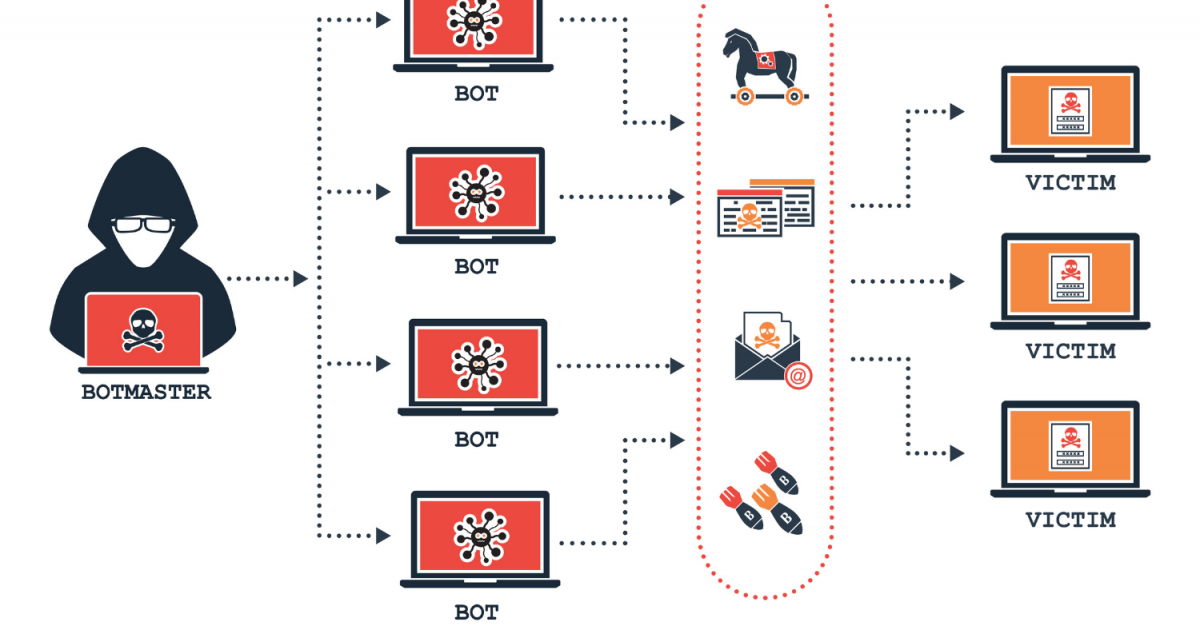

el Botnet: Una botnet es una red de equipos informáticos que han sido infectados con software malicioso que permite su control remoto, obligándoles a enviar spam, propagar virus o realizar ataques de denegación de servicio distribuido (DDoS) sin el conocimiento o el consentimiento de los propietarios reales de los equipos

jueves, 5 de mayo de 2022

Virus clásicos

Gusano Morris: El gusano Morris fue uno de los primeros gusanos de Internet y fue escrito para resaltar fallas de seguridad en lugar de causar daños. Se propagó mediante la explotación de vulnerabilidades conocidas, como las que ahora se enumerarían en CVE , en Unix sendmail finger, rsh / rexec, así como contraseñas débiles. La herencia: el creador del gusano, Robert Tappan Morris, es el hijo de Robert Morris.

CIH/Chernobyl (1998): Se trata de un virus muy peligroso, ya que borra todo el contenido del disco duro e impide el arranque de ordenadores con Windows NT, Windows 98 o Windows 95. También infecta ficheros con extensión EXE, aunque sólo en ordenadores con Windows 98 y Windows 95. También conocido como CIH, acrónimo de las iniciales de su creador, Cheng Ing Hau, la primera noticia que se tuvo de este virus fue en el año 1998

Barrotes (1993): Le sigue 'Barrotes', el primer virus español, que apareció en 1993. Una vez infectado el PC, el virus permanecía oculto hasta el 5 de enero, fecha en la que se activaba y aparecían unas barras en el monitor. Este es un virus de la vieja escuela. El creador fue Onel de Guzmán.

miércoles, 4 de mayo de 2022

dibujo de Nico

La noticia sobre el dibujo fue abrumadora y sorprendio a mucha gente debido a que nadie se esperaba este impacto social que podria tener un solo deibujo llegando a sorprender a la mayoria de la gente. Haciendo tambien que gente profesional de los sistemas mandara aquella foto para que le llegara a la mayoria de los usuarios de España.

yo no recibí esa foto famosa por desgracia y me parece que el poder en las redes que puede hacer un niño puede ser muy fuerte.

¿Que son las vulnerabilidades? y como solucionarlas

Las vulnerabilidades son puntos débiles de un sistema que pueden ser aprovechados para atacarlo. Se solucionan normalmente con actualizaciones de software.

Algunas de las medidas que podemos tomar para mejorar la vulnerabilidad son:

Realizar copias de seguridad periódicas.

Llevar una correcta gestión de contraseñas.

Mantener nuestros sistemas informáticos siempre actualizados.

Monitorizar constantemente los avisos de últimas vulnerabilidades conocidas. ...

Cumplir con normas como la ISO 27001.

martes, 3 de mayo de 2022

Malware: virus, troyanos, gusanos y software espía

Malware: El software malicioso o software malintencionado abarca el conjunto de software elaborado con fines maliciosos como por ejemplo:

Los virus: Es un programa que se instala en el ordenador sin el permiso del usuario con el objetivo de causar daños. Puede autorreplicarse e infectar el ordenador a través de archivos ejecutables o sectores de unidad de almacenamiento (por ejemplo, el sector de arranque de un disco duro) donde estén almacenados los códigos de instrucción del virus. Para propagarse a otros ordenadores, los virus se valen de memorias portátiles, de software y de la propia red Internet. Son la amenaza más conocida y la más importante por su volumen de riesgo.

Troyanos: Es un tipo de virus en el que se han introducido, camufladas en otro programa, instrucciones encaminadas a destruir información almacenada en los discos o bien a recabar información. Su nombre hace referencia al caballo de Troya porque estos virus suelen estar alojados en elementos aparentemente inofensivos, como una imagen o un archivo de música, y se instalan en el sistema al abrir el archivo que los contiene.

Gusanos: Se trata de un programa malicioso cuya finalidad es desbordar la memoria del sistema reproduciéndose a sí mismo.

Software espía: No todos los programas espía son malintencionados. Se pueden considerar programas spyware con código malicioso los troyanos, el adware y los hijackers, básicamente.

Seguridad fisica y seguridad logica con ejemplos.

Seguridad física

• Sistemas antiincencios y

antiinundaciones.

•Vigilancia para evitar robos.

•Sistemas para evitar

apagones o sobrecargas

eléctricas.

Seguridad lógica

• Protección de la información

ante robos o pérdidas con las

técnicas de seguridad activa y

pasiva.

Seguridad activa y seguridad pasiva con ejemplos.

Seguridad activa:

• Instalación de software de

seguridad.

•Contraseñas seguras.

•Encriptación de datos.

•Certificados digitales

Seguridad pasiva:

• Copias de seguridad

periódicas.

•Sistemas de alimentación

ininterrumpida (SAI)

Que es internet con ejemplos.

Es una red informática de nivel mundial que utiliza la línea telefónica para transmitir la información.A su vez es un conjunto descentralizado de redes interconectadas a través de un conjunto de protocolos denominado TCP/IP.

Es el año 1983 el que normalmente se marca como el año en que «nació Internet».

Algunos ejemplos son medio electronicos como el televisor, la radio y plataformas de transacciones.

Suscribirse a:

Comentarios (Atom)

Opinión personal

Sigo pensando que aunque se pueda correr esos riesgos al fin y al cabo el sueño de Nico se cumplio y siempre pienso que todo depende de los ...

-

Son cadenas de correo iniciadas por empresas para poder recopilar lasdirecciones de correo electrónico de muchos de los usuarios y posterior...

-

Criptografia: Arte y técnica de escribir con procedimientos o claves secretas o de un modo enigmático, de tal forma que lo escrito solamente...

-

El SAI tiene como finalidad permitir una coordinación efectiva de los órganos e instituciones que lo conforman, para así fortalecer la integ...